El peligro de las conexiones remotas

Estudios revelan que los ciberdelincuentes que se encontraban detrás de los mayores ataques de ransomware están a abandonando estos métodos de acceso a redes y actualmente están intentando atacar a las empresas de forma constante mediante el uso del protocolo de escritorio remoto, RDP por sus siglas en inglés.

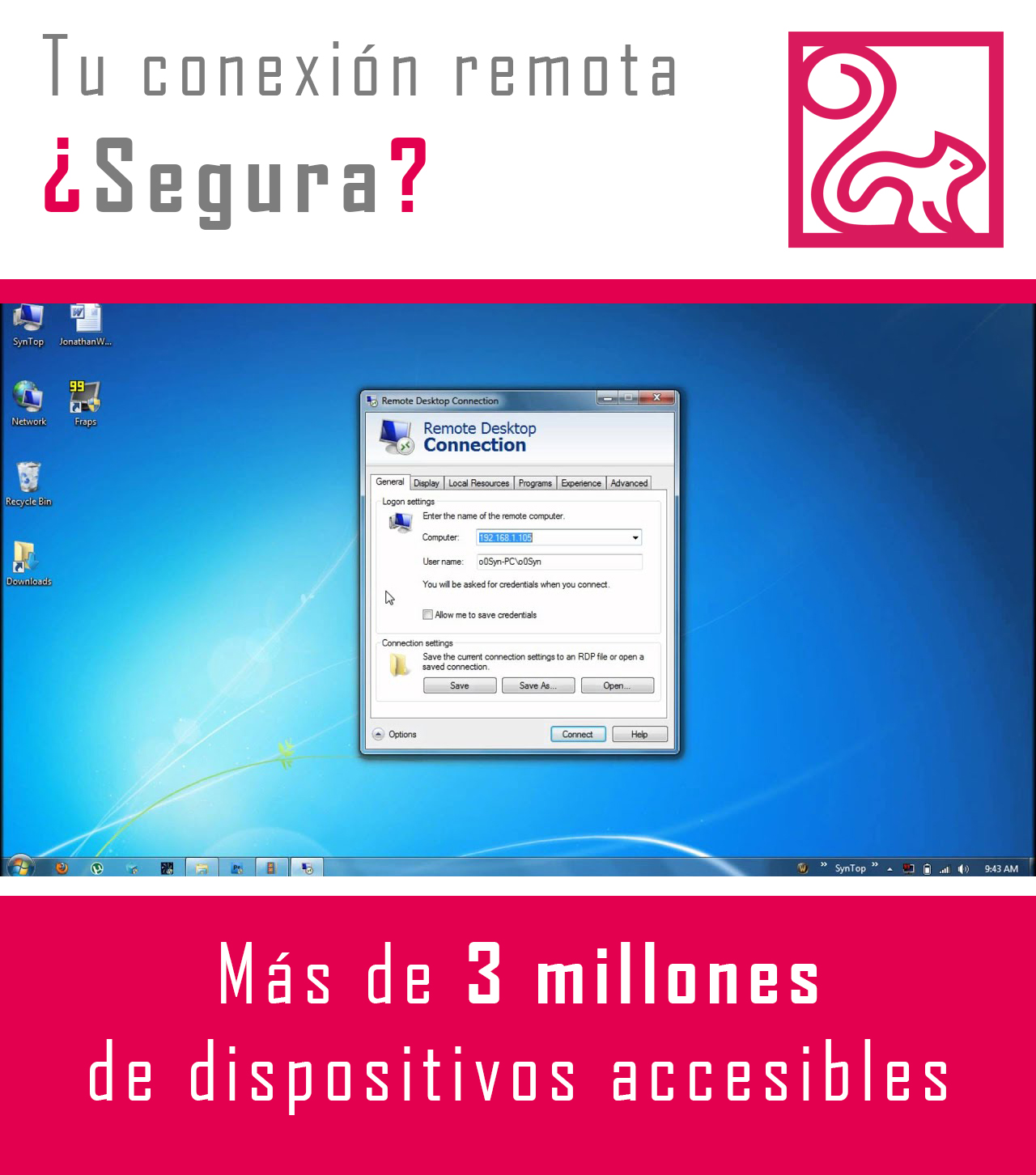

Más de 3M de dispositivos accesibles

Nuevas investigaciónes sobre RDP destacan cómo los atacantes pueden encontrar dispositivos habilitados para RDP casi al mismo tiempo que estos dispositivos aparecen en Internet. Para demostrarlo, se implementaron diez honeypots o cebos dispersos geográficamente y de baja interacción para medir y cuantificar los riesgos que provienen en el caso de los RDP. A continuación, os mostramos un resumen de la investigación:1. Los 10 honeypots recibieron su primer intento de inicio de sesión de RDP en tan sólo un día. 2. El Remote Desktop Protocol expone los ordenadores en tan solo 84 segundos. 3. Los 10 honeypots de RDP registraron un total de 4.298.513 intentos fallidos de inicio de sesión durante un período de 30 días. Esto significa aproximadamente un intento cada seis segundos. 4. En general, el sector cree que los cibercriminales están usando sitios como Shodan para buscar fuentes de RDP abiertas, sin embargo, las investigaciónes destacan cómo los cibercriminales tienen sus propias herramientas y técnicas para encontrar fuentes de RDP abiertas y no necesariamente confían solo en sitios de terceros para encontrar accesos.En conclusión, hay reducir el uso del RDP siempre que sea posible y garantizar que en la empresa se tengan en cuenta las mejores prácticas respecto del uso de contraseñas. Las empresas deben actuar en consecuencia para implementar el protocolo de seguridad adecuado para protegerse contra los atacantes implacables.